กรณีศึกษาจริงของภัยไซเบอร์ ปัญหาการคุกคามระดับโลกที่องค์กรต้องเตรียมรับมือ

ในทุก ๆ วันเราจะเห็นได้ว่าอาชญากรรมไซเบอร์เติบโตและทวีคูณความรุนแรงขึ้นต่อเนื่องซึ่งมีเคสตัวอย่างให้เห็นกันอย่างมากมาย ทั้งยังมีรูปแบบการโจมตีที่หลากหลายโดยมุ่งเป้าไปทุกช่องทางตั้งแต่โครงสร้างระบบ จนถึงข้อมูลที่อยู่ภายในองค์กรและลุกลามไปจนก่อให้เกิดความเสียหายอย่างใหญ่หลวง

ดร.ธัชพล โปษยานนท์ ผู้อำนวยการ บริษัท พาโล อัลโต เน็ตเวิร์กส์ ประจำประเทศไทยและอินโดจีน ได้มีการจำแนกการพัฒนาการของภัยคุกคามด้านไซเบอร์จากการสำรวจทั่วโลกทั้งหมดไว้ได้แก่ ภัยไซเบอร์ที่เกิดจาก Digital Transformation การใช้ AI ในการเจาะหาช่องโหว่ อุปกรณ์ที่เชื่อมต่อนวัตกรรมใหม่อย่าง 5G, การโจมตีผ่านเครือข่ายอินเทอร์เน็ต, การแฮกข้อมูลระหว่างการส่งข้อมูล และการโจมตีผ่านบุคคลภายนอกที่มีส่วนเกี่ยวข้องกับระบบไอทีในองค์กร

การโจมตีครั้งใหญ่ในช่วง 5 ปีที่ผ่านมา

เคสตัวอย่างที่เกิดจากการโดนโจมตีทางไซเบอร์ทางดร.ธัชพล ได้ยกตัวอย่างการโจมตีครั้งใหญ่ระดับโลก รวมไปถึงการโดนโจมตีจากภัยไซเบอร์ในประเทศไทยหลัก ๆ ด้วยกันดังนี้

SingHealth

เครือข่ายสาธารณสุขของสิงคโปร์ ซึ่งรูปแบบการโจมตีเป็นการแฮกเข้าไปในระบบข้อมูลคนไข้ โดยมีเป้าหมายสำคัญคือ นายกรัฐมนตรีและรัฐมนตรีของสิงคโปร์ เพื่อทำให้เกิดความอับอาย

Colonial Pipeline

ผู้ให้บริการเครือข่ายท่อส่งน้ำมันรายใหญ่ของสหรัฐฯ โดนแฮกจากมัลแวร์เรียกค่าไถ่ ทำให้บริษัทฯ ต้องหยุดการทำงานผ่านระบบท่อส่งน้ำมันทั้งหมด โดยผลกระทบที่เกิดขึ้นคือ ขนส่งน้ำมัน 45% ของน้ำมันที่ใช้งานในฝั่งตะวันออกของสหรัฐฯ ทั้งหมด ได้รับผลกระทบการจากหยุดชะงัก

ของระบบในเหตุการณ์นี้

Kaseya VSA

ซอฟต์แวร์จัดการระบบไอทีครบวงจรถูก Ransomware โจมตีผ่านการใส่มัลแวร์ตัวนี้เข้าไปในระบบและเจาะหาช่องโหว่ทำการเข้ารหัสไฟล์ของแต่ละบริษัทที่ใช้งานซอฟต์แวร์ของ Kaseya และ

เรียกค่าไถ่จำนวนมหาศาล

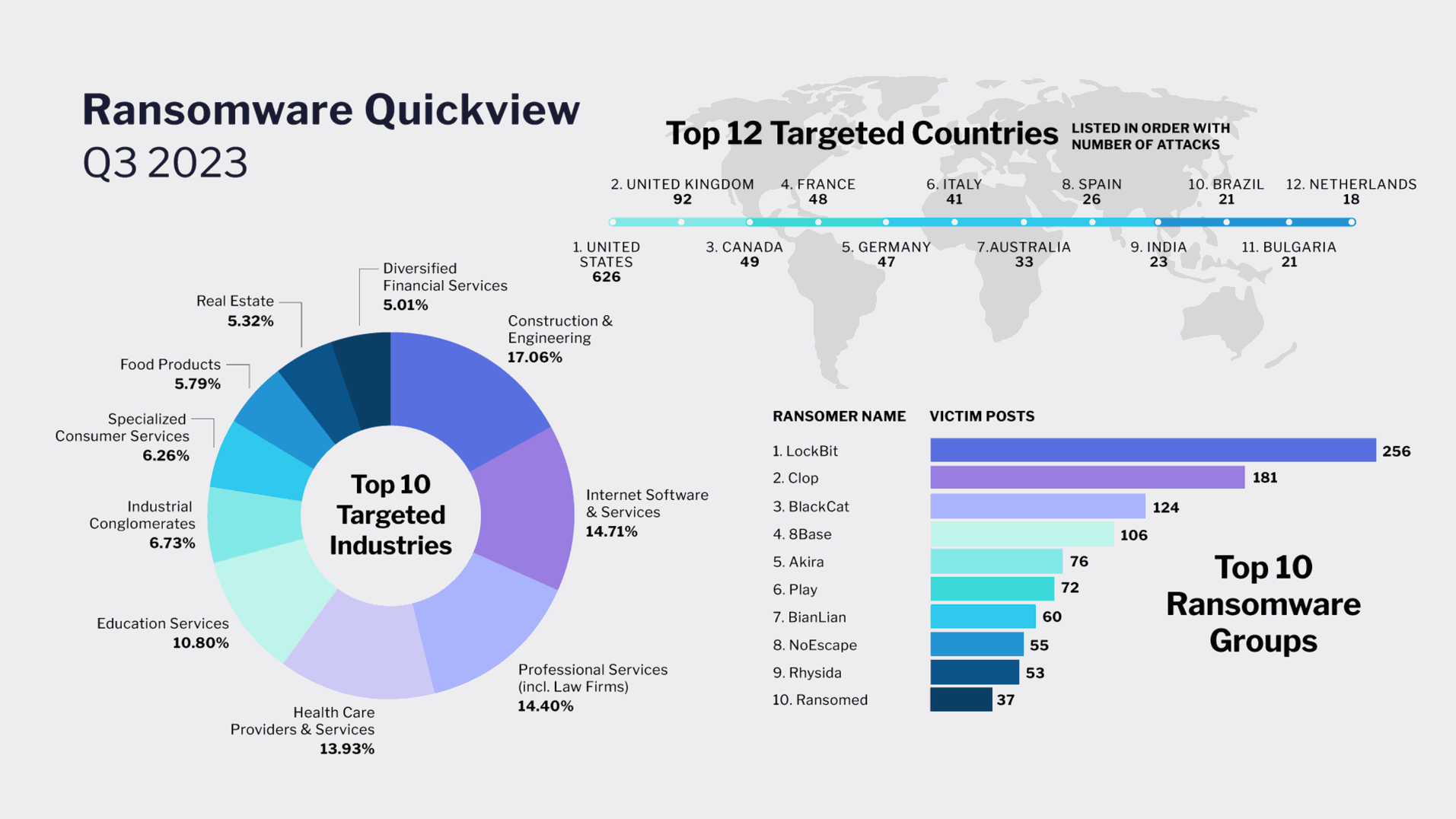

นอกจากนี้ ดร.ธัชพล ยังได้ยกตัวอย่างรูปแบบการโจมตีที่หลาย ๆ บริษัทโดนคุกคามทางไซเบอร์ ว่าในช่วง 5 ปีที่ผ่านมามีรูปแบบใดบ้างซึ่งมีหลัก ๆ ด้วยกัน 2 รูปแบบ ได้แก่ WannaCry และ MAZE Ransomware

WannaCry

คือมัลแวร์เรียกค่าไถ่ชนิดหนึ่ง โดยจะทำการโจมตีเข้าไปยังระบบเครือข่ายที่ไม่มีการอัปเกรดหรือการดูแล ล็อกไฟล์ของเหยื่อเพื่อไม่ให้ใช้งานและต้องจ่ายค่าไถ่เป็นการแลกเปลี่ยนข้อมูล ซึ่งการโดนโจมตีนี้ส่งผลกระทบและก่อให้เกิดความเสียหายกว่า 150 ประเทศ บริษัทที่ได้รับผลกระทบ อาทิ FedEx, Telenor

MAZE Ransomware

คือมัลแวร์ชนิดหนึ่งที่ทำการโจมตีผู้ใช้งานผ่านช่องโหว่ของระบบเพื่อเข้าถึงข้อมูลและทำการขโมยข้อมูลเพื่อเรียกค่าไถ่ในหลาย ๆ องค์กรขนาดใหญ่

กรณีศึกษาการโจมตีทางไซเบอร์ในประเทศไทย

ปัจจุบันการโจมตีทางไซเบอร์ในประเทศไทย ที่พบเจอได้บ่อย และ ค่อนข้างมีผลกระทบทางเศรษฐกิจสูง ยกตังอย่างได้ 2 กรณี ใหญ่ ๆ คือ การโจมตีในรูปแบบ Business Email Compromised Attack และ การโจมตีในรูปแบบ Ransomware Attack โดยมีรายละเอียด ดังนี้

1. การโจมตีในรูปแบบ Business Email Compromised Attack

การโจมตีโดย BEC (Business Email Compromise) คือ การหลอกด้วยอีเมล ทำให้เหยื่อเข้าใจผิดว่าเป็นคู่ค้า โดยหลอกฝ่ายบัญชีหรือฝ่ายการเงินให้นำเสนอผู้บริหารทำการโอนเงินเข้าไปยังบัญชีของแฮกเกอร์โดยไม่รู้ตัว ซึ่งเป็นรูปแบบหนึ่งของการโจมตีแบบ Social Engineering นับเป็นความเสียหายสูงสุดในประเทศไทย ล่าสุด บริษัทจดทะเบียนในตลาดหลักทรัพย์ ดำเนินธุรกิจด้านพลังงานให้ข่าวยอมรับการสูญเสียทางการเงินให้กับแฮกเกอร์ราว 660 ล้านบาท และยังมีบริษัทในอุตสาหกรรมอื่นไม่ว่าจะเป็น ด้านการเงิน การนำเข้าส่งออก การประกันภัย ล้วนตกเป็นเหยื่อแฮกเกอร์มาแล้วทั้งสิ้นในตลอด 5 ปีที่ผ่านมา คิดเป็นความเสียหายทางการเงินต่อปีกว่าหนึ่งพันล้านบาท

2. การโจมตีในรูปแบบ Ransomware Attack

คนร้ายจะใช้วิธีการปล่อยมัลแวร์หรือเจาะระบบองค์กรผ่านทางอินเทอร์เน็ต ทำให้ข้อมูลถูกเข้ารหัสจนเจ้าของข้อมูล หรือผู้ดูแลระบบไม่สามารถเข้าไปใช้งานข้อมูลได้ ก่อนจะนำมาสู่ขั้นตอนการเรียกค่าไถ่แลกกับรหัสปลดล็อก รวมถึงการใช้ประโยชน์จากข้อมูลที่ถูกแฮก ซึ่งวิธีการนี้เป็นขั้นตอนการกรรโชกทรัพย์ที่คนร้ายใช้มาอย่างต่อเนื่อง

แต่ในปัจจุบัน ปัญหา Ransomware มีการพัฒนาจากการเรียกค่าไถ่แบบเดิมๆ เพิ่มขึ้นเป็น 3 ขั้นตอน เรียกว่า “Triple Extortion Ransomware” โชคร้าย 3 ชั้น โดยในขั้นที่ 1 แฮกเกอร์มักจะเรียกค่าไถ่ด้วยข้อเสนอในการส่ง Decryption Key หรือกุญแจถอดรหัสในการกู้คืนข้อมูลให้เหยื่อ หากเหยื่อยังไม่ยอมจ่ายก็ไปต่อที่ขั้นที่ 2 โดยแฮกเกอร์จะนำข้อมูลไปโพสต์แล้วทำการเรียกค่าไถ่ให้จ่ายเพื่อลบข้อมูลออกจากการ Publish ใน Dark Web หรือ Public Web และหากเหยื่อยังไม่ยอมจ่ายอีก แฮกเกอร์ก็จะดำเนินการในขั้นที่ 3 คือ ปล่อยข้อมูลส่วนบุคคลของลูกค้าต่อสาธารณะ จากนั้นเมื่อข้อมูลลูกค้ารั่วไหลออกไปแล้ว เหยื่ออาจถูกลูกค้าฟ้องร้องเพราะ พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคลมีผลบังคับใช้แล้ว นับตั้งแต่วันที่ 1 มิถุนายน 2565

ทั้ง 3 ขั้นตอนที่กล่าวมานี้เป็นวิธีการที่แฮกเกอร์นิยมใช้ แต่วันนี้แฮกเกอร์ได้คิดวิธีใหม่ๆ ในการเรียกค่าไถ่ที่ซับซ้อนและสร้างความเสียหายให้มากขึ้นจากมัลแวร์เรียกค่าไถ่ โดยมีแนวโน้มที่อาจจะขยายวงกว้างอย่างรวดเร็วนับจากปี 2022 นี้เป็นต้นไป

วิธีการใหม่ ๆ ของแฮกเกอร์ ยกตัวอย่าง เช่น ขู่ว่าจะถล่มด้วย DDoS Attack ถ้าเหยื่อยังไม่ยอมจ่ายเงินเรียกค่าไถ่ ซึ่งอาจจะโจมตีจนทำให้เว็บไซต์ของเหยื่อล่มไม่สามารถใช้งานได้ หรือขู่ว่าจะติดต่อไปหาเจ้าของข้อมูลส่วนบุคคลเป็นรายบุคคลซึ่งเกิดขึ้นแล้วในต่างประเทศ แฮกเกอร์ได้นำข้อมูลผู้ป่วยที่แฮกมาจากโรงพยาบาล ติดต่อไปยังผู้ป่วยแต่ละรายเพื่อข่มขู่ หรือแฮกเกอร์อาจขายข้อมูลให้แฮกเกอร์รายอื่นๆ ซึ่งข้อมูลที่แฮกเกอร์ที่รับซื้อได้ไปนั้น ก็จะนำไปหลอกเหยื่อโดยการส่งอีเมลหรือ SMS ไปยังเจ้าของข้อมูลส่วนบุคคลแต่ละราย ทั้งสองกรณีหลังนี้ เจ้าของข้อมูลส่วนบุคคลสามารถจะร้องเรียนดำเนินคดีองค์กรที่เก็บข้อมูลของเหยื่อ จากข้อหากระทำข้อมูลรั่วไหลโดยขาดความระมัดระวังที่เหมาะสม

ขั้นตอนในการจัดการภัยคุกคามไซเบอร์

ดร.ธัชพล ให้ข้อแนะนำสำหรับการจัดการและการป้องกันการเกิดภัยคุกคามทางไซเบอร์ไว้ด้วยกัน 6 ข้อ ได้แก่ Policy, Prevent Known Vulnerability, Reduce People Vulnerability, Prevent Ransomware Installation, Prevent lateral movement และ Automate Detection And Response ซึ่งได้อธิบายเพิ่มเติมในแต่ละส่วนไว้ดังนี้

1. Policy

ดร.ธัชพล กล่าวว่า องค์กรควรมีนโยบายหรือกฎระเบียบเพื่อกำหนดว่าผู้ใช้งานแต่ละคนสามารถเข้าถึงข้อมูลในส่วนใดและมีการสร้างการรับรู้ให้แก่คนในองค์กรเพื่อทำความเข้าใจ Cybersecutiry ให้มากขึ้น

2. Prevent Known Vulnerability (Software)

ป้องกันช่องโหว่ด้วยซอฟต์แวร์ เพื่อลดโอกาสในการโดนโจมตีข้อมูลที่อยู่ภายในองค์กร โดยเลือกซอฟต์แวร์ที่เหมาะสมกับองค์กรก็จะเพิ่มประสิทธิภาพความปลอดภัยได้

3. Reduce People Vulnerability (Security Awareness)

คนในองค์กรควรมีความรู้ ความเข้าใจในเรื่องภัยไซเบอร์อย่างรูปแบบการโจมตีที่เกิดเป็นรูปแบบไหน ก็จะช่วยให้ไม่ตกเป็นเหยื่อ หรือถูกโจมตีเอาข้อมูลออกไปได้

4. Prevent Ransomware Installation

องค์กรควรมองหาโซลูชันในการป้องกันการโจมตีรูปแบบ Ransomware ที่ในปัจจุบันมีหลายองค์กรถูกโจมตีด้วยมัลแวร์ตัวนี้ ซึ่งการจัดการป้องกันสามารถทำได้โดยนำเครื่องมือ AI&ML (Artificial Intelligence & Machine Llearning) เข้ามาช่วยป้องกันภัยไซเบอร์ที่เกิดขึ้น

5. Prevent Lateral Movement

เป็นการป้องกันการโดนโจมตีรอบข้าง โดยนำแนวคิด Zero Trust คอนเซ็ปต์ของความไม่ไว้วางใจสิ่งใดเลยเข้ามาป้องกันภัยไซเบอร์ในองค์กร โดยเริ่มต้นออกแบบแนวทางการป้องกันตั้งแต่พื้นฐานข้อมูลที่สำคัญและมีค่าว่าควรมีใครที่จะเป็นต้องเข้าข้อมูลนั้น

6. Automate Detection And Response

การตรวจจับและการตอบสนองต่อภัยไซเบอร์โดยทันที ดร.ธัชพล กล่าวว่า ที่ผ่านมาคนส่วนมากมักรอให้เกิดเหตุแล้วค่อยแก้ไข แต่ต่อไปเราสามารถหาเครื่องมือที่ตรวจจับมัลแวร์หรือไวรัสได้ทันทีก่อนเกิดเหตุ หรือเกิดความเสียหาย

กฎหมายที่เกี่ยวข้องกับความปลอดภัยไซเบอร์

ความรุนแรงจากการคุกคามทางไซเบอร์ที่เกิดขึ้น เราจำเป็นต้องมีกฎหมายหรือกฎระเบียบด้านความปลอดภัยทางไซเบอร์ เพื่อครอบคลุมความปลอดภัยให้แก่องค์กรมากที่สุด โดยดร.ธัชพล กล่าวว่า ในประเทศไทยมีกฎหมายในเรื่องของความปลอดภัยไซเบอร์ คือ พรบ.ไซเบอร์ หรือพระราชบัญญัติการรักษาความมั่นคงปลอดภัยไซเบอร์ พ.ศ. 2562 คือกฎหมายที่สร้างขึ้นในการป้องกันการรับมือความเสี่ยงจากภัยไซเบอร์ทุกด้าน ไม่ว่าจะเรื่องของข้อมูลเสียหาย หรือเกิดข้อมูลรั่วไหล และมีบทลงโทษตามความผิดที่เกิดขึ้น โดยมีการจัดตั้งคณะกรรมการ ได้แก่ คณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ, คณะกรรมการกำกับดูแลด้านความมั่นคงปลอดภัยไซเบอร์ และคณะกรรมการบริหารสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์

อย่างไรก็ตาม ดร.ธัชพล กล่าวว่า นอกจากพรบ.ไซเบอร์ ยังมีกฎหมายที่เกี่ยวข้องหรือใกล้เคียงกับภัยไซเบอร์ นั่นคือ กฎหมาย PDPA ที่จะช่วยจัดการบริหารและสนับสนุนพรบ.ไซเบอร์

“กฎระเบียบในแต่ละส่วนที่ออกมา แต่ละฝ่ายควรจะต้องมีการประเมินความสุ่มเสี่ยงของภัยไซเบอร์ที่อาจเกิดขึ้นในองค์กร และต้องมีการส่งรายงาน เพื่อประเมินความปลอดภัยทางไซเบอร์โดยอ้างอิงตามมาตรฐาน และกฎหมายแต่ละส่วนก็จะเข้ามาช่วยดูแลรักษาความปลอดภัยด้านไซเบอร์”

แนวทางการป้องกันการโจมตีมัลแวร์เรียกค่าไถ่ในองค์กร

ดร.ธัชพล กล่าวว่า ในตอนนี้องค์กรไม่ควรแก้ปัญหาที่ปลายเหตุ แต่ควรเริ่มจากการสร้างความแข็งแรงให้กับองค์กรเหมือนกับการฉีดวัคซีน โดยองค์กรควรจะต้องยืนอยู่บนพื้นฐานความปลอดภัยทางไซเบอร์ เช่น สร้างการรับรู้แก่คนในองค์กร ไม่เผลอคลิกลิงก์ที่สุ่มเสี่ยง เป็นต้น ซึ่งดร.ธัชพล ได้วิธีการประเมินความเสี่ยงในองค์กรไว้ว่า องค์กรควรมี Framework หรือกรอบการบริหารจัดการในองค์กร อีกทั้งควรมีการหาอุปกรณ์ที่มีการตรวจจับไวรัสที่มีประสิทธิภาพมาเสริมสร้างความปลอดภัยในองค์กร ซึ่งอาจใช้ AI&ML เข้ามาช่วย ตลอดจนวิธีการกู้คืนข้อมูลหากโดนโจมตีจาก Ransomware

“สำหรับองค์กรที่ทำเรื่องของ Digital Transformation การควบคุมภัยไซเบอร์ไม่ให้เกิดขึ้นคงเป็นไปได้ยาก แต่หากมองในมุมกลับว่าเราจะมีวิธีการจัดการอย่างไร และประเมินศักยภาพความเสี่ยงขององค์กร ก็จะช่วยป้องกันและลดความเสี่ยงลงไปได้”

นอกจากนี้ ดร.ธัชพล ได้กล่าวทิ้งท้ายว่า การโจมตีทางไซเบอร์ในปัจจุบัน สามารถโจมตีง่ายขึ้นผ่านการเคลื่อนที่ของข้อมูล ดังนั้นองค์กรอาจนำโมเดล SASE (Secure Access Service Edge) เข้ามาช่วยปรับปรุงเครือข่ายให้แก่พนักงานที่ทำงานจากทุกที่ที่ไม่ใช่แค่ภายในองค์กร เพื่อเป็นการยกระดับความปลอดภัยไซเบอร์ในองค์กรได้อีกขั้น

โดยสรุป IT Security รวมถึงการจัดการด้าน PDPA เหมาะกับองค์กรแบบใด

เหมาะกับองค์กรที่มีการวางแผนป้องกันปัญหา “Cyber Attack” ไม่ใช่การแก้ปัญหาทางด้านเทคนิคเพียงอย่างเดียว หากแต่การแก้ปัญหาทางด้านเทคนิคก็เป็นเรื่องสำคัญที่เราจะมองข้ามไม่ได้ ซึ่งในภาพรวมนั้นหน่วยงานต้องให้ความสำคัญกับ 3 ด้าน คือ People Process Technology

อย่างไรก็ตามยังมีมุมมองอีกหลายด้านดังที่กล่าวมาแล้ว ไม่ว่าจะเป็นเรื่องนโยบาย กลยุทธ์ กฎหมาย เศรษฐกิจและสังคม การศึกษาเพื่อการฝึกอบรมบุคลากรในระดับองค์กร ก็เป็นองค์ประกอบที่ควรให้ความสำคัญด้วยเช่นกัน

ปัญหาเรื่องไวรัสคอมพิวเตอร์มีมากว่า 30 ปี และปัญหา Cyber Attack นั้นก็มีมากว่า 20 ปีแล้ว ทำไมมนุษย์ยังแก้ไม่ตกกันเสียที? และยังมีแนวโน้มว่าจะรุนแรงมากยิ่งขึ้นอีกด้วย ตลอดหลายสิบปีที่ผ่านมา เราได้พบกับคำว่า “Computer Security” หรือ “IT Security” จากนั้นโลกก็ได้รู้จักคำว่า “Information Security” และ ISMS หรือ ISO/IEC 27001

หัวใจของการแก้ปัญหา “Cyber Attack” ที่แท้จริงนั้น ไม่ใช่ปัญหาทางด้านเทคนิคเพียงอย่างเดียว เนื่องจากเมื่อเราแก้ปัญหาทางด้านเทคนิคได้แล้ว ปัญหาก็ยังไม่จบอยู่ดี ยกตัวอย่างปัญหาช่องโหว่และมัลแวร์ที่เกิดขึ้นมาโดยตลอดกว่า 20 ปีที่ผ่านมา จึงสรุปสาเหตุของปัญหาได้ 3 ประการ ดังนี้

- Cybersecurity ไม่ใช่ปัญหาด้านเทคนิคเพียงอย่างเดียว

- การบริหารจัดการกับ Cyberspace ไม่เหมือนกับการบริหารใน Physical World ที่เราควบคุมขอบเขตของปัญหาได้ แต่ “Cyberspace” กลับไม่มีขอบเขตชัดเจนและควบคุมได้ยาก

- กฎหมายและนโยบายเกี่ยวกับเรื่อง Cybersecurity ยังพัฒนาได้ไม่ทันกับปัญหาที่กำลังเกิดขึ้นอยู่ในเวลานี้กับหลาย ๆ ประเทศ

ดังนั้น “Cyber Attack” จึงไม่ใช่ปัญหาของคนใดคนหนึ่ง แต่ทั้งรัฐบาลและเอกชนจะต้องร่วมมือกันในการแก้ปัญหา

IT Security กับปัญหาการคุกคามระดับโลกที่องค์กรต้องเตรียมรับมือ